Review curso de Malware Development de MalDev Academy

Experiencia sobre el curso y certificación de MalDev Academy

1. Que es MalDev Academy

MalDev Academy es una academia de desarrollo de malware con diferentes cursos que tiene entre la gente que la organiza a gente conocida en el sector muy muy especializada en malware y evasiones. Ya conocía de antes por publicaciones como a mrd0x que tiene un blog con algunos post que personalmente me flipan y por eso suelo citarlos mucho y tenerlo de referencia o de NUL0x4c. Además ya me sonaba bastante la academia por posts, foros, linkedin, recomendaciones de gente…. Ya antes de pasar la CRTO me había picado el gusanillo y estaba pendiente de mejorar mis skills en programación que no es mi fuerte y es una buena excusa siempre el tener un objetivo que te motiva para superar un obstáculo que te es dificil.

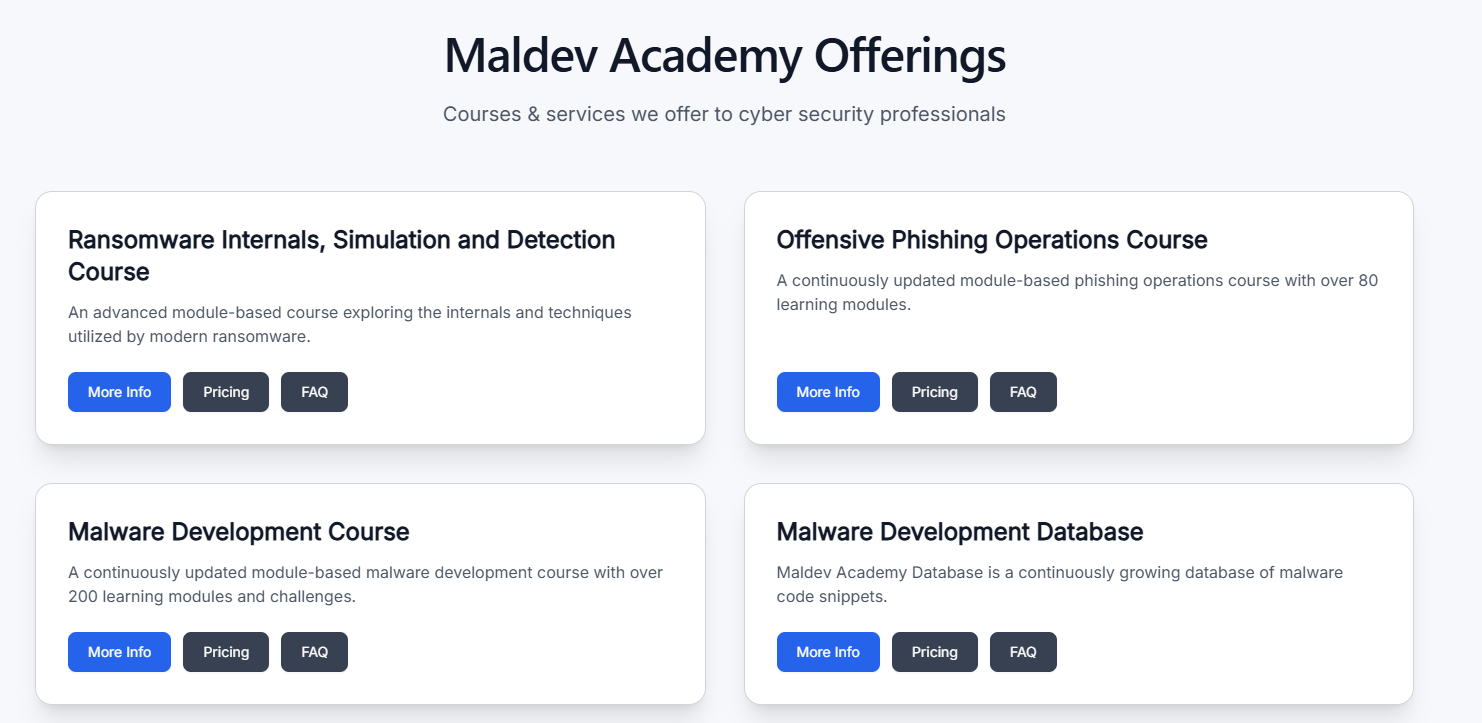

En este momento maldev tiene 3 cursos y una base de datos que puedes adquirir. Tras haber masticado un poco el temario y haber superado el curso ya adelanto que no son cursos para novatos. En mi impresión son cursos y muchisimos recursos que un red team que se piense tomar en serio las acciones que quiere ejecutar debería tener. Muchas veces nos liamos con herramientas carisimas y cacharros geniles, muchos de ellos necesarios, pero claro cuando consigues ese primer agujero el tener algo custom puede ser la diferencia entre una detección o un éxito por lo que me parece que la profundidad del temario no merece abordar esto como un paso lógico al estar empezando en ciberseguridad.

Los cursos son lo dejan todo muy mascado y se nota que se controla de la materia en como se plantea el contenido, se parametriza su dificultad y se plantea como superar los contenidos en ese sentido la verdad que es genial.

Los cursos son lo dejan todo muy mascado y se nota que se controla de la materia en como se plantea el contenido, se parametriza su dificultad y se plantea como superar los contenidos en ese sentido la verdad que es genial.

Creo que es importante entender una cuestión en general de los cursos de MalDev sobre el enfoque. Si bien es verdad que despliegas las capacidades para desarrollar ciertas implementaciones los cursos están muy muy muy enfocados a la evasión. Eso hace que no solo esté pensado para que desde un Red Team se puedan realizar x acciones (ya que además tampoco se plantean necesariamente para un Red Team) sino que también es muy interesante para gente que esté del lado del blue o quizás del DFIR para aterrizar técnicas modernas y poco documentadas (de manera estructurada) que te vas a encontrar en la vida real. Por poner un ejemplo, hace unas semanas un compañero del lado de blue necesitaba ayuda sobre como prevenir dumps de lssas, la información que me daba MalDev y las diferentes formas de plantear el dumping me ayudaba a porporcionar visibilidad de mi lado al suyo para que pudiese hacer mejor su trabajo. En concreto esos nuevos módulos están muy documentados y vaya aunque mi compañero no tenga que desarrollar algo así si que entender a bajo nivel como funcionamos va a ayudarle a tomar mejores decisiones y entender también nuestro punto de vista a nivel de OPSEC para desplegar este TTP. Es verdad que la database de Malware la veo inutil para el blue, y el de phishing quizás no tiene sentido, pero por ejemplo el de Ransomware… es evidente que es muy interesante desde ese lado.

2. Curso de Malware Development

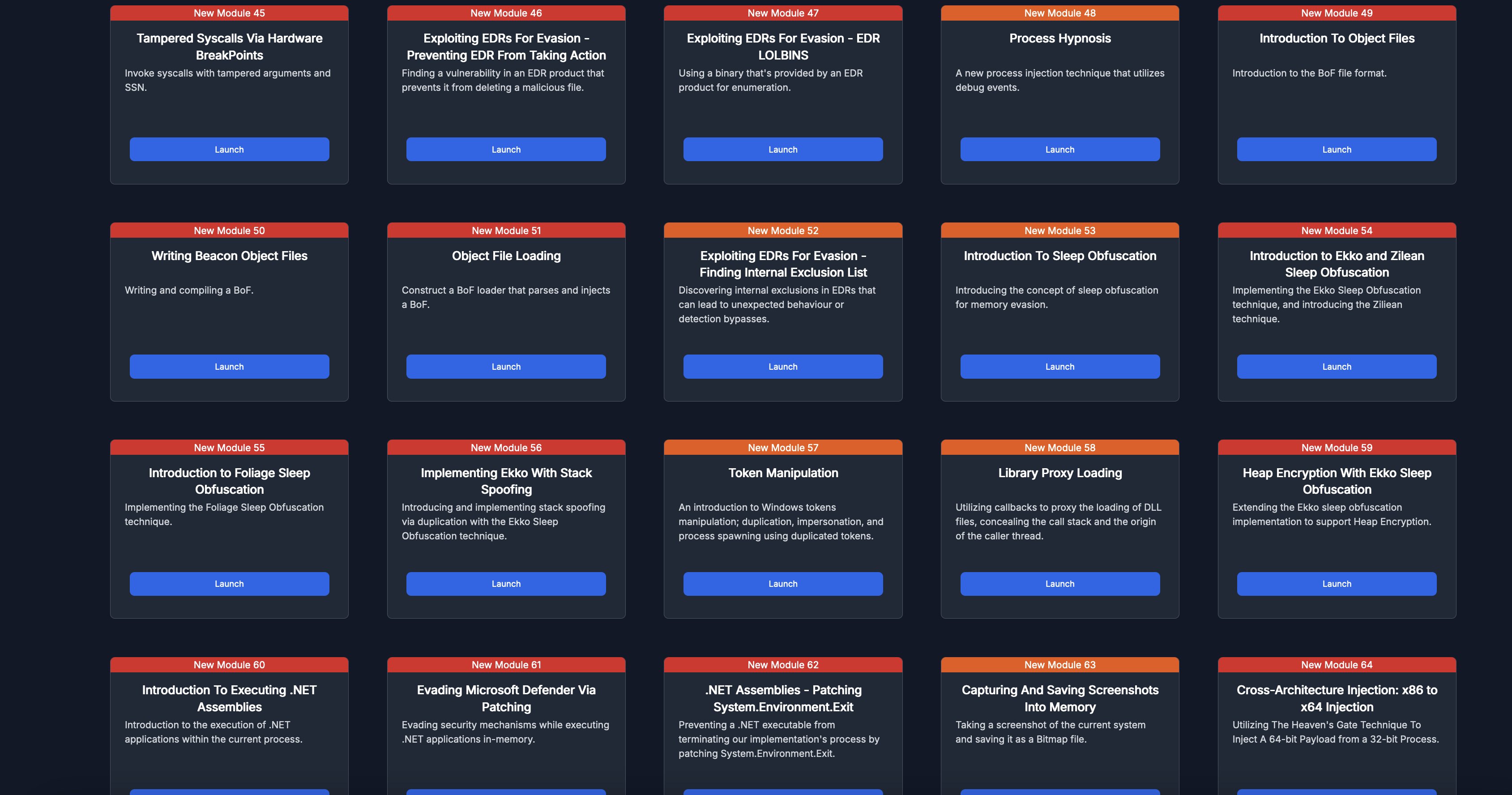

Yendo al meollo el curso que he realizado es el de Malware Development. ¿Que me ha parecido? pues genial, muy completo, documentado aveces hasta la saciedad y muy práctico. Si bien hay muchas partes teoricas a muy bajo nivel todas se complementan con un desarrollo práctico en cada módulo. Yo soy una persona que trabaja mucho en lo práctico para entender los conceptos y me suelo ayudar de muchos dibujos y que cada módulo tenga su snippet de código con su PoC la cual puedes descargar y compilar tú y que además viene en la máquina virtual que te dan… Me parece genial. Además otra cosa que me ha gustado es la progresividad del curso, veías como algunos módulos eran evidentes cierres de los 5 anteriores convinandolos. También tener PoCs reales de evasiones a EDRs pues ayuda a ver como cumples objetivos según avanzas en el temario y profundizas.

En general creo que no solo ha cumplido las espectativas sino que me ha dado una base buena y un recurso para toda la vida. Correcto para toda la vida. La base del curso incluye mantenimiento por lo que van actualizando cada x tiempo añadiendo contenido, lo cual es bastante loco, el discord de MalDev es un constante “se vienen cositas”.

Todo esto va acompañado de los challenges donde acabas juntando varios conceptos y te retan a conseguir funcionalidades concretas. El problema (dificil de solucionar) de esto es que no tienes una manera de verificar si lo has hecho o no o si has conseguido o no el reto y documentarlo en la plataforma, aunque he de decir que la propuesta ayuda mucho a ampliar miras sobre el propio contenido.

Si bien el contenido se divide en el típico Easy, Medium y Hard en dificultad he de decir que de Easy poco. Hay muchas muchas cosas de hacking que se dan por supuestas y son necesarias para aplicar el curso. Me explico, tu el concepto de como desarrollar una encriptación usando XOR (por poner algo fácil) puedes entenderlo y hacerlo genial pero… ¿porque lo haces? ¿En que punto lo haces? ¿para que? ¿con que herramientas? ¿que encriptas?… Personalmente creo que sin un bagaje previo en red teaming (especificamente, no en pentesting) puedes obtener un conocimiento hipotético pero nada aplicable. Literalmente creo que nada de lo que he aprendido lo podría aplicar a un ejercicio de pentesting contra una aplicación y eso está bien porque el enfoque es el correcto, pero tratar de sacar este curso sin los pasos previos en hacking me parece poco útil. No obstante porque no decirlo, vas a aprender un montón y mira es un recurso para más adelante que te ayudará si es que terminas haciendo red teaming (que no tiene porqué!). También aclarar por el lado de que esto no te da un conocimiento sobre como operar en un red team o centrado en el OPSEC que tienes que desplegar para funcionar de manera real… eso hay otros espacios para estudiarlo como es la CRTO, pero desde luego te ayuda a una pata de los ejercicios muy importante y lo hace con gran profundidad.

Por ponerle un punto negativo al curso y que no parezca que me pagan diré que está muy muy muy especializado en windows, de hecho no hay nada de linux creo recordar. A ver es un curso de malware y el SO rey a nivel de usuario sigue siendo windows, pero es verdad que se echa de menos algo de desarrollo en este punto. El curso no lo especifica ya que entiendo que no quiere ponerse barreras pero empiezas con arquitectura en windows desde el principio y existen quizás cosas a trabajar en linux que me habrían gustado. Sobre todo me habría gustado ver algo más de linux porque es lo que menos documentado suelo ver.

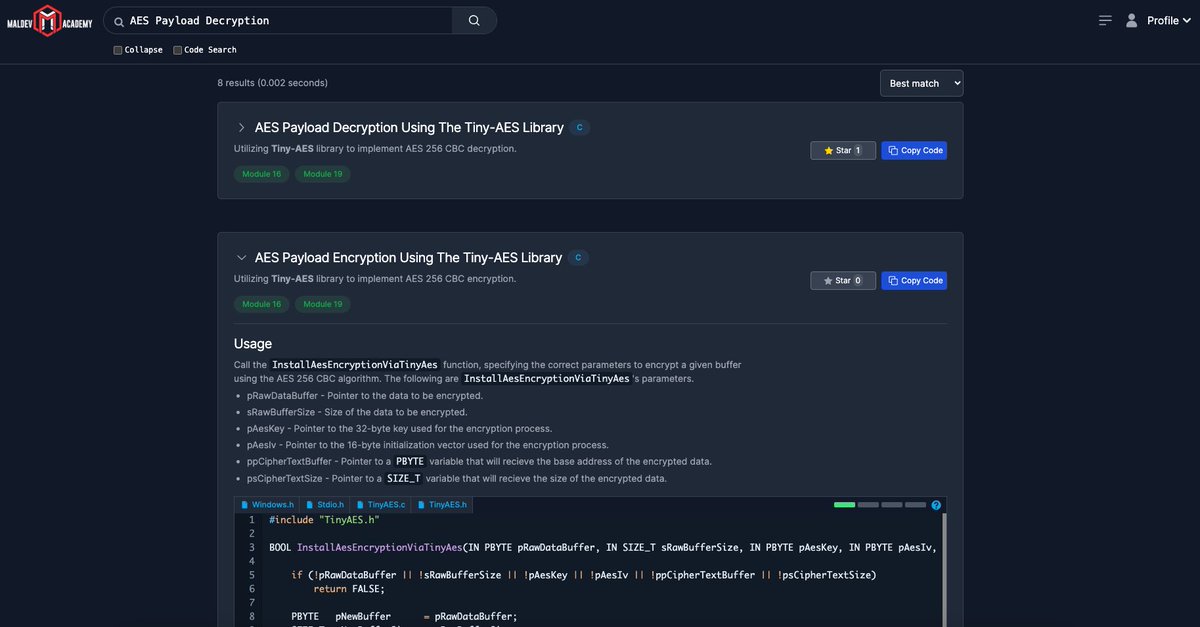

3. Base de datos de Malware

Me parece un muy buen recurso para tu trabajo cotidiano. Es básicamente un set de snippets de diferentes cosas, muchas de ellas vistas ya en el propio curso, con explicaciones y desarrollos en C y Rust. ¿Merece la pena? En mi opinión si estás en un red team que hace desarrollos propios o tu los haces e una ayuda para muchas tools que puedes hacer custom y ahorrar tiempo. Es verdad que no tiene un coste muy elevado y tienes el bundle con el curso de malware entonces es algo que te planteas en la compra porque a la larga sabes que va a ser de ayuda. Almenos en mi caso no lo he exprimido en el día a día lo suficiente (todavía) como para quedarme contento.

4. Precio y conclusiones

Importancia a lo importante. ¿Merece la pena? Creo que es algo que no es para toda la gente que trabaje en ciber sino para perfiles que lo puedan aprovechar del lado ofensivo y defensivo. Creo que es muy muy interesante y está muy bien planteado el contenido y que el precio es bastante bueno, no es Zero Point con al CRTO porque eso es insuperable, pero creo que está muy bien. Es un curso completo, actualizado, que cada x tiempo te suben cosas nuevas, muy documentado…

Sobre todo me gusta que creo que más que un recurso que me va a acompañar bastante. Es decir para mi no acaba Maldev con el curso, sino que empieza a ser una cosa que consulto cuando necesito profundizar en técnicas y entender conceptos. De hecho me esta pasando que estoy ya con otras certificaciones y hay muchos contenidos de MalDev que ya estoy aplicando y que complementan mejor lo que explican esas certificaciones.

Para mi otro punto muy positivo es poder tener todo en mi propio laboratorio. La mayoria de certs que he hecho te despliegan entornos en sus nubes para funcionar, aquí tiene unas máquians virtuales y el entorno preparado con todo el código. ¿Quieres probar la evasión? lo sacas de la carpeta y tienes el AV funcionando ¿Quieres sacar ese snippet? Sin problema es tuyo. Esa visibilidad es muy buena y ayuda mucho a comprender conceptos.

Muy contento, ahora a por lo siguiente!

Apoya el contenido de ciberseguridad en castellano

Si esta publicación te ha sido útil y quieres apoyar mi trabajo para que continúe creando más contenido, aquí te dejo algunas formas de apoyar:

Compartir el contenido 📲 Si crees que esta guía puede ser útil para otras personas, compartirla en tus redes sociales es una gran ayuda.

Donar en Ko-fi 💖 Puedes hacer una donación rápida a través de Ko-fi para ayudarme a seguir publicando guías y tutoriales. ¡Cada aportación cuenta y es muy apreciada!

Usa mi enlace de afiliado de NordVPN y NordPass para mejorar tu seguridad y apoyar la creación de contenido 🛡️ Puedes suscribirte a NordVPN con un 75% de descuento y 3 meses gratis o a NordPass con un 53% de descuento y 3 meses gratis y mejorar tu seguridad a la vez que apoyas el contenido de ciberseguridad en español.